AWS Instance의 SecurityGroup 또는 VPC 설정을 잘 한다면, 위협이 줄어들 수 있겠지만

테스트를 해보면서 Instance를 만들어본 입장에서.. 생각보다 많은 공격이 유입되는거 같다.

그럴때마다 직접 대응할수도 없고, 확인한 방법이 무엇이 있을까 생각하던차!! AWS GuardDuty를 알게되었다.

AWS GuardDuty란?

공식 홈페이지에서는 AWS 환경 내에서 예의치 않은 잠재적 위협이나 악의적인 활동을 식별하는 서비스로 소개되어 있다.

즉, AWS CloudTrail 로그, VPC 흐름 로그, DNS 쿼리 로그을 기반으로 악의적인 활동을 식별한다.

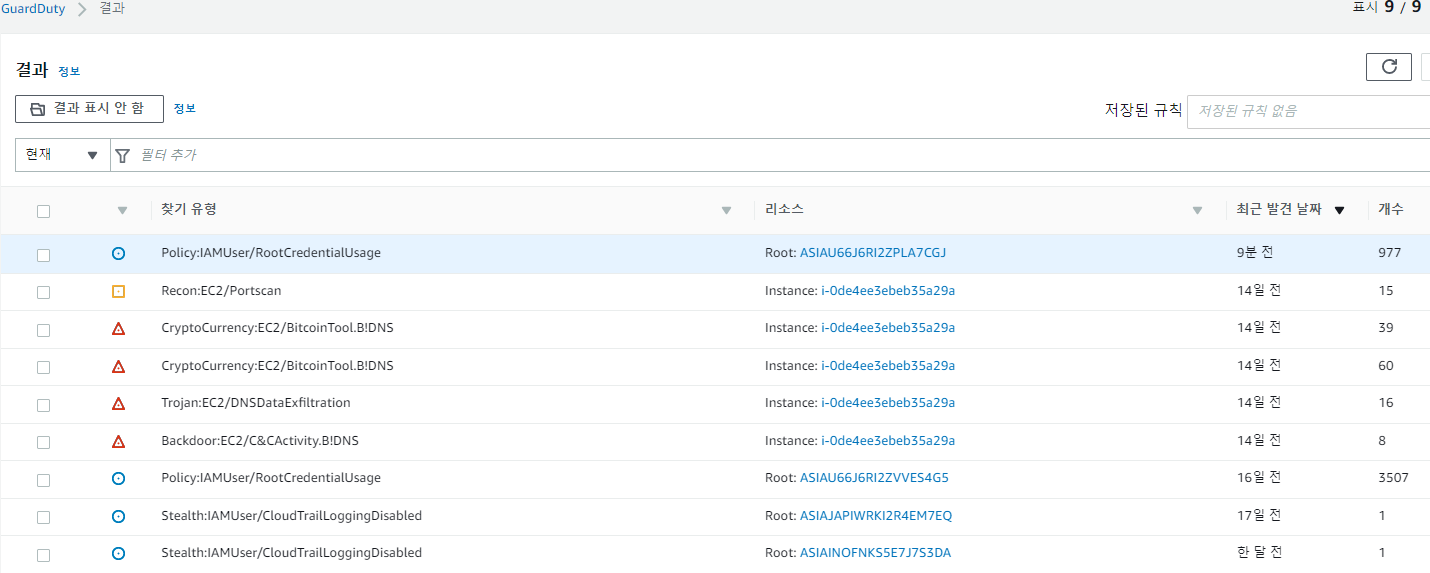

실제로 서비스를 활성화 한다면 아래와 같은 대시보드를 볼 수 있고, IAM/EC2/S3의 카테고리로 위협 분류되어 있다.

각 카테고리마다의 위협 종류와 내용은 AWS Docs에 잘 설명되어 있다.

GuardDuty EC2 결과 유형 - Amazon GuardDuty

GuardDuty EC2 결과 유형 - Amazon GuardDuty

이 조사 결과는 포트 22에서 트래픽을 모니터링 중인 만을 통해 생성된 것입니다. 다른 포트를 사용하도록 SSH 서비스를 구성한 경우, 이 조사 결과는 생성되지 않습니다.

docs.aws.amazon.com

이처럼 GuardDuty에서 확인할 수 있는 것은 아주 많은 것 같다. 물론 오탐도 많겠지만..

그럼 담당자의 입장에서 매일 GuardDuty에 들어가서 위협 이벤트를 확인해야 할까?

물론 수동으로 확인할수도 있겠지만, 그 이벤트 개수가 많거나 바쁜 경우에는 Slack 이나 SNS로 알람을 받는게 좋은 방법이다.

1. AWS SNS 방법을 이용한 이벤트 알림 방법

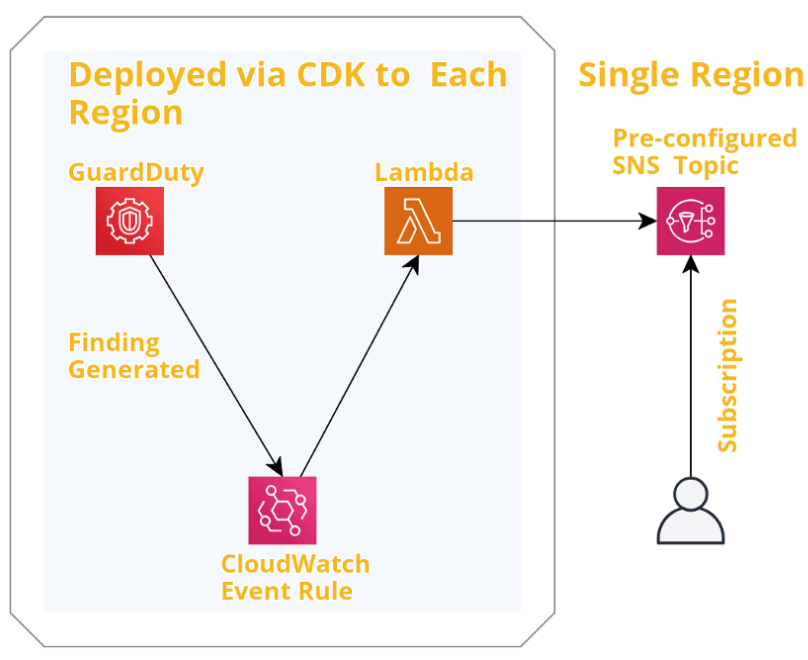

기본적으로 AWS 서비스만으로 담당자에게 알람을 주는 방식의 구성도이다.

알람을 발생시키는 Logic을 간단하게 설명하면 다음과 같다.

(1) AWS GuardDuty에서 이벤트가 발생하고

(2) AWS CloudWatch에서 해당 이벤트에서 SNS로 보낼 규칙을 생성한 다음에

(3) AWS SNS로 미리 정의된 담당자에게 알림메일을 줄 수 있다.

이용하기 위한 자세한 방법은 잘 설명되어 있는 다른분의 Tistory를 참고 하면 된다.ㅎㅎ 감사합니다 :)

- 1편 : SNS, CloudWatch를 이용한 GuardDuty 알람 1/2편 (tistory.com)

- 2편 : SNS, CloudWatch를 이용한 GuardDuty 알람 2/2편 (tistory.com)

2. 3rd 제품을 이용한 이벤트 알림 방법

요즘 Slack을 많이 쓰는 것 같다. 큰 틀은 위의 SNS와 같다.

위 SNS 수행이후, 해당 SNS 이벤트를 Trigger로 하여 Slack으로 메시지 전송해주는 Lambda를 호출한다.

이 또한, 좋은 블로거님이 아주 잘 설명해주셨다 :)

- 설정방법 : [AWS] AWS CloudWatch 경보를 Slack으로 보내는 방법 (scbyun.com)

다음에 실제 SNS나 Slack으로 연동하는 테스트를 해보기로 하고,

오늘은 GuardDuty의 개념만 공부해보았다!!

하나씩 알아가는게 중요한거 아니겠어요..?ㅎㅎㅎ

'기술 이모저모 > [AWS] Workshop' 카테고리의 다른 글

| [AWS][ALB] WEB SERVER ALB 구성 (0) | 2022.04.25 |

|---|---|

| [Secworkshop] DevSecOps: Integrating security into pipelines (0) | 2022.03.01 |

| [AWS][Forensic][GuardDuty] 내 테스트 서버에 공격이 들어오다(2/2) (0) | 2022.03.01 |

| [AWS][SecurityHub] 각종 Resource 규정 미준수 통합 관리 (0) | 2022.02.28 |

| [AWS] Resource 과금 모니터링 방안, 새는 AWS 비용 아끼기 (0) | 2022.02.20 |