AWS에는 보안을 위한 다양한 서비스가 존재한다.

AWS Inspector, Config, GarudDuty 등등 이렇게 많은 로그를 한눈에 볼 수 있는 방법은 무엇일까?

AWS SecurityHub에서 각종 서비스 및 3rd 로그를 취합하여 한눈에 모니터링 할 수 있다!!

AWS SecurityHub 서비스란?

AWS 보안 상태를 한눈에 보기 위한 대시보드이다.

기본적으로 GuardDuty, Inspector, Macie, Config 등의 AWS Service뿐 아니라 3rd 로그를 취합하고 이를 시각화해준다.

또한, AWS Config에서 지정한 규정 팩 외 AWS 모범사례, CIS, PCI 기반의 규정을 기반으로 점검을 할 수도 있다.

- AWS가 이런점이 아주 좋은거 같다. 회사에서 필요로 하는 부분이 많이 서비스화되어 있다.

물론 무료가 아니라는 큰 단점이 있지만, 어느정도 비용만 낸다면 좋은 서비스를 많이 이용할 수 있다.

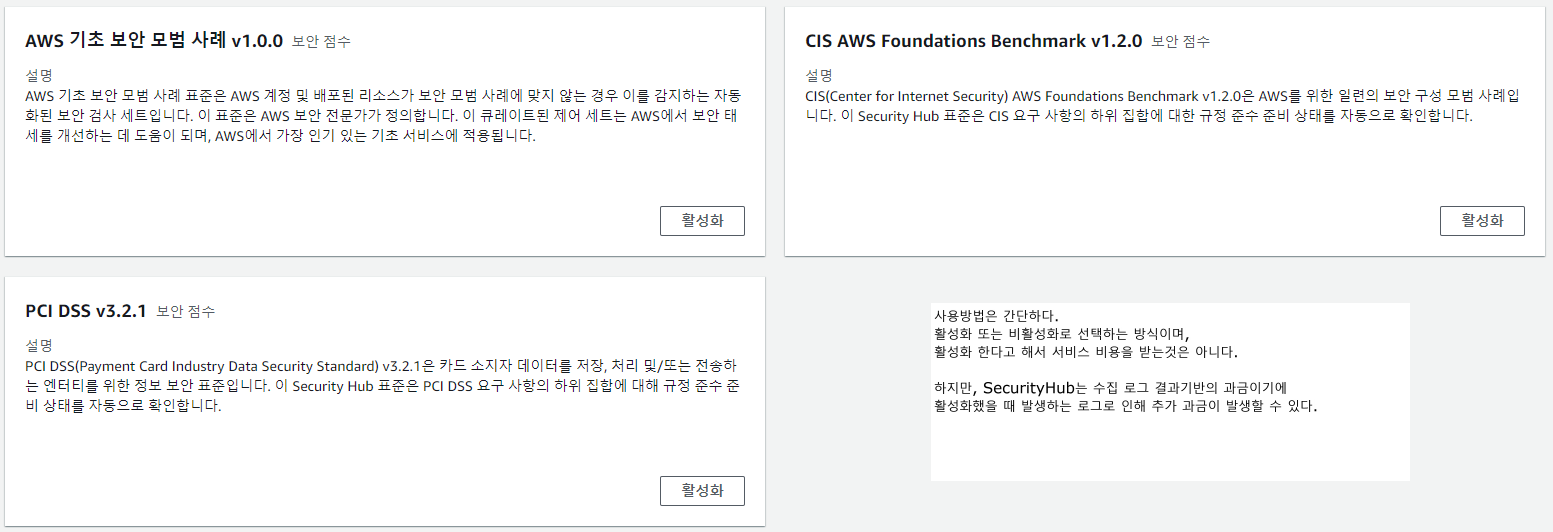

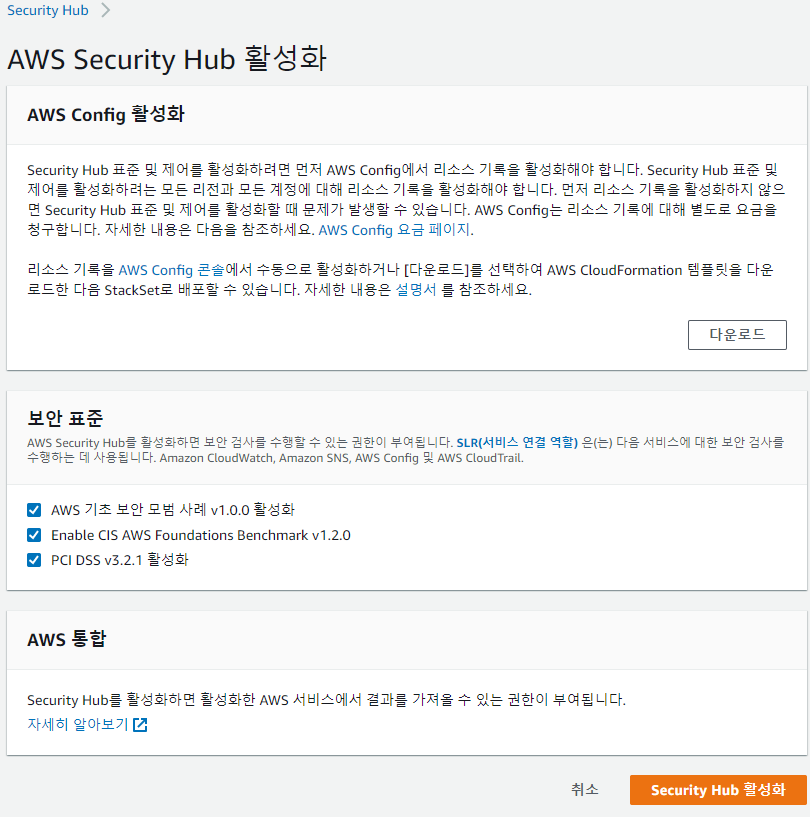

SecurityHub를 사용하는 방법은 매우 간단하다. SecurityHub Main에서 활성화 버튼만 선택하면 된다.

활성화 단계에서 아래 3가지 보안표준을 체크안했다고 걱정할 필요가 없다!

왜냐하면, 활성화 된 이후 관리자가 원하면 바로 활성화/비활성화가 가능하다.

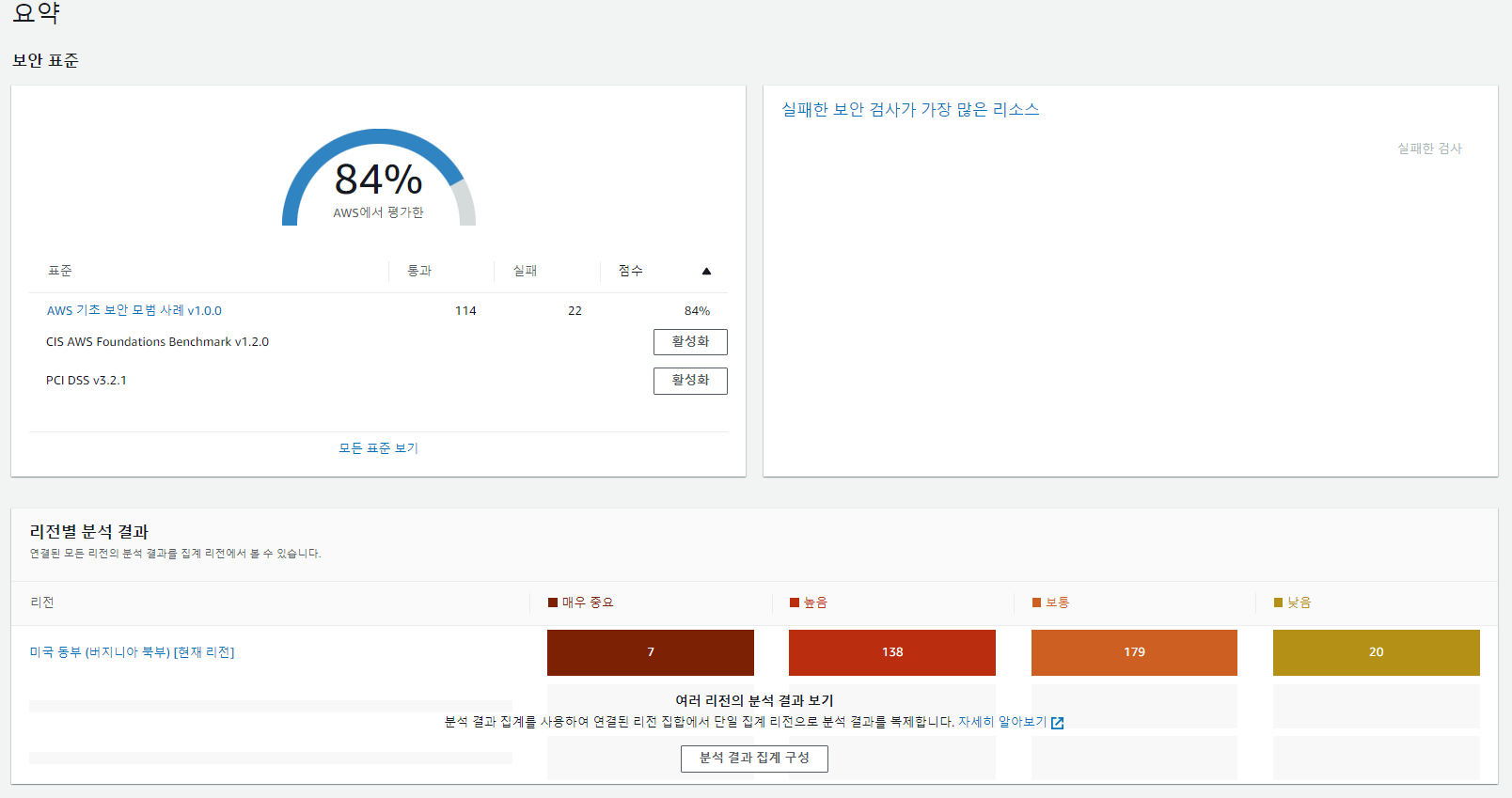

SecurityHub를 활성화하면 위와 같이 보안 표준에 대한 요약본과 미리 정의하거나 내가 지정한 인사이트를 시각화해서 보여준다.

이제부터는 SecurityHub의 카테고리에 대해 알아보자!!

- SecurityHub는 요약/보안 표준/인사이트/분석 결과/통합의 카테고리를 가지고 있다.

□ 요약 : 말그대로 SecurityHub에 대한 요약페이지이다. 전체적인 현황과 미리 정의한 인사이트 일부를 볼 수 있다.

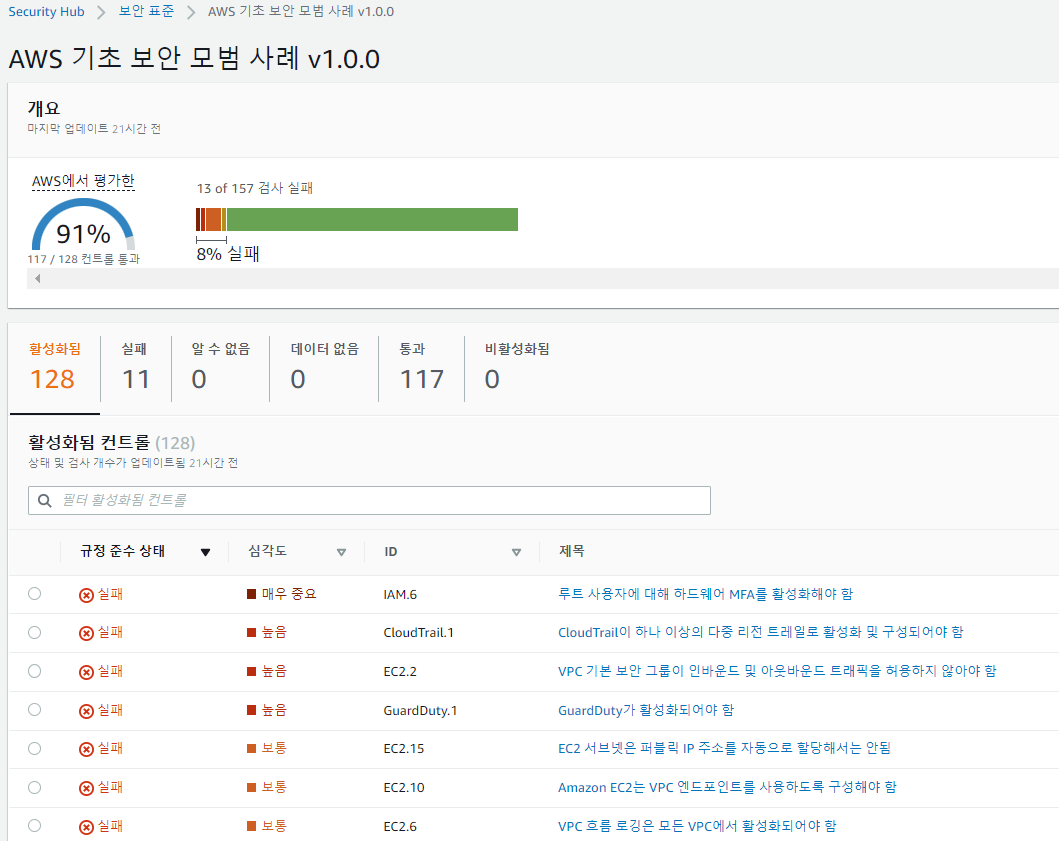

□보안 표준 : AWS에서 말하는 3가지 모범사례를 활성화/비활성화하는 카테고리이다.

최초 SecurityHub를 시작할 때, 선택했던 보안 표준을 뜻하며, 각 보안 표준마다의 점수를 알 수 있다.

특히, 각 보안 표준마다 "결과 보기"를 선택하면 전체 XX개 점검 항목 中 Pass / Fail 항목을 보여준다.

특히, 규정 준수에 실패한 표준 선택하여 리소스를 클릭할 경우, 아래와 현재의 설정을 보여준다.

- 아래는 VPC 기본 보안 그룹에 인/아웃 바운드 트래픽을 허용하지 않아야 하는 보안 표준이지만

VPC Default에 인바운드는 보안 그룹으로 제한했지만, 아웃바운드에 0.0.0.0/0이 설정되어 있어 규정 미준수이다.

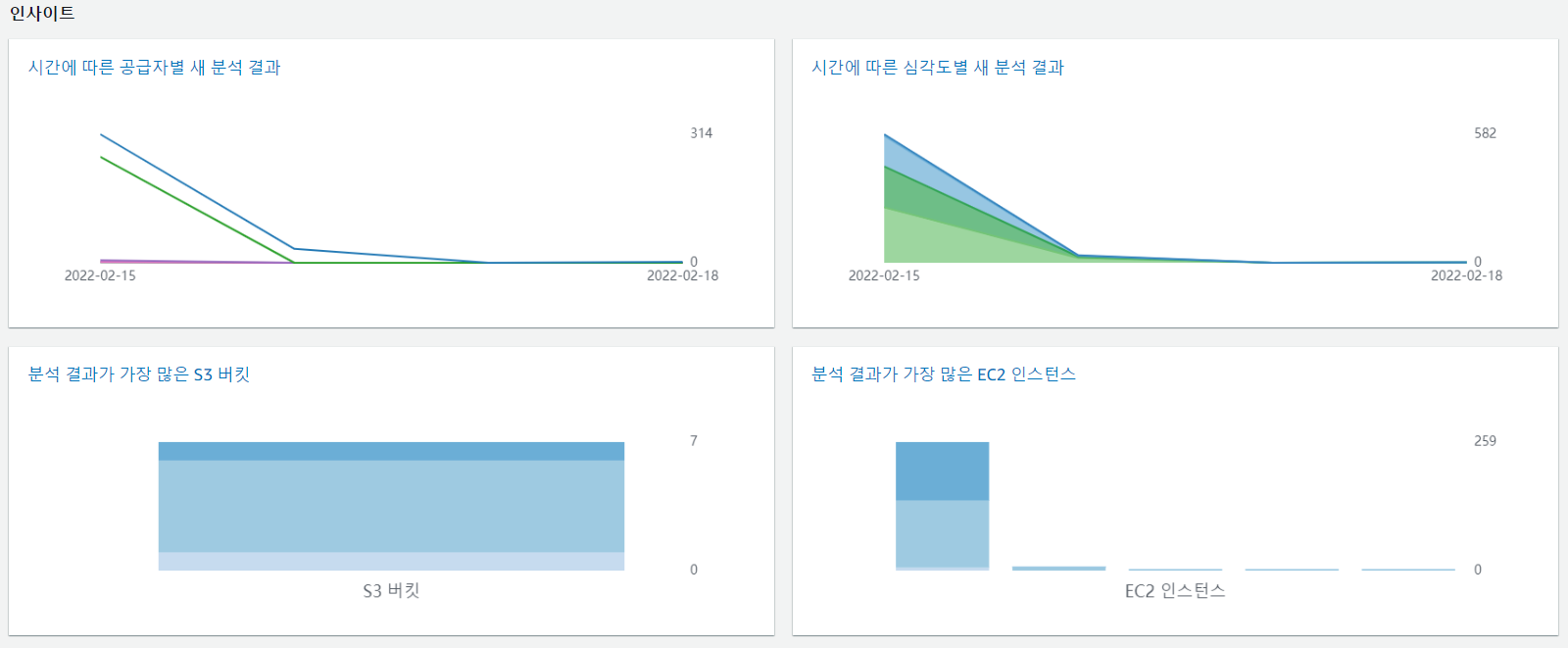

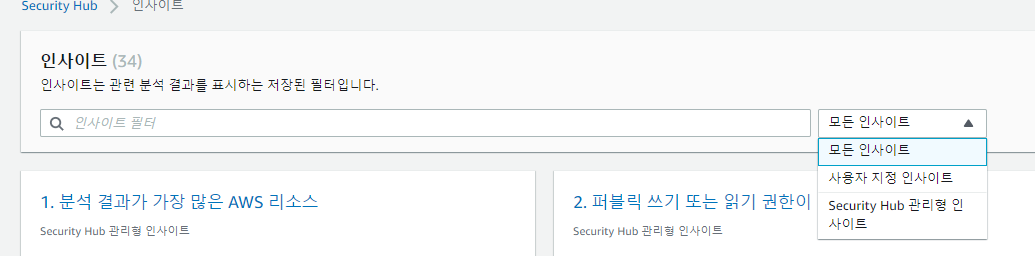

□ 인사이트 : 분석 된 결과를 시각화해주는 템플릿을 정의할 수 있다.

인사이트는 기본적으로 제공해주기도 하지만, 사용자 지정 인사이트를 만들수도 있다.

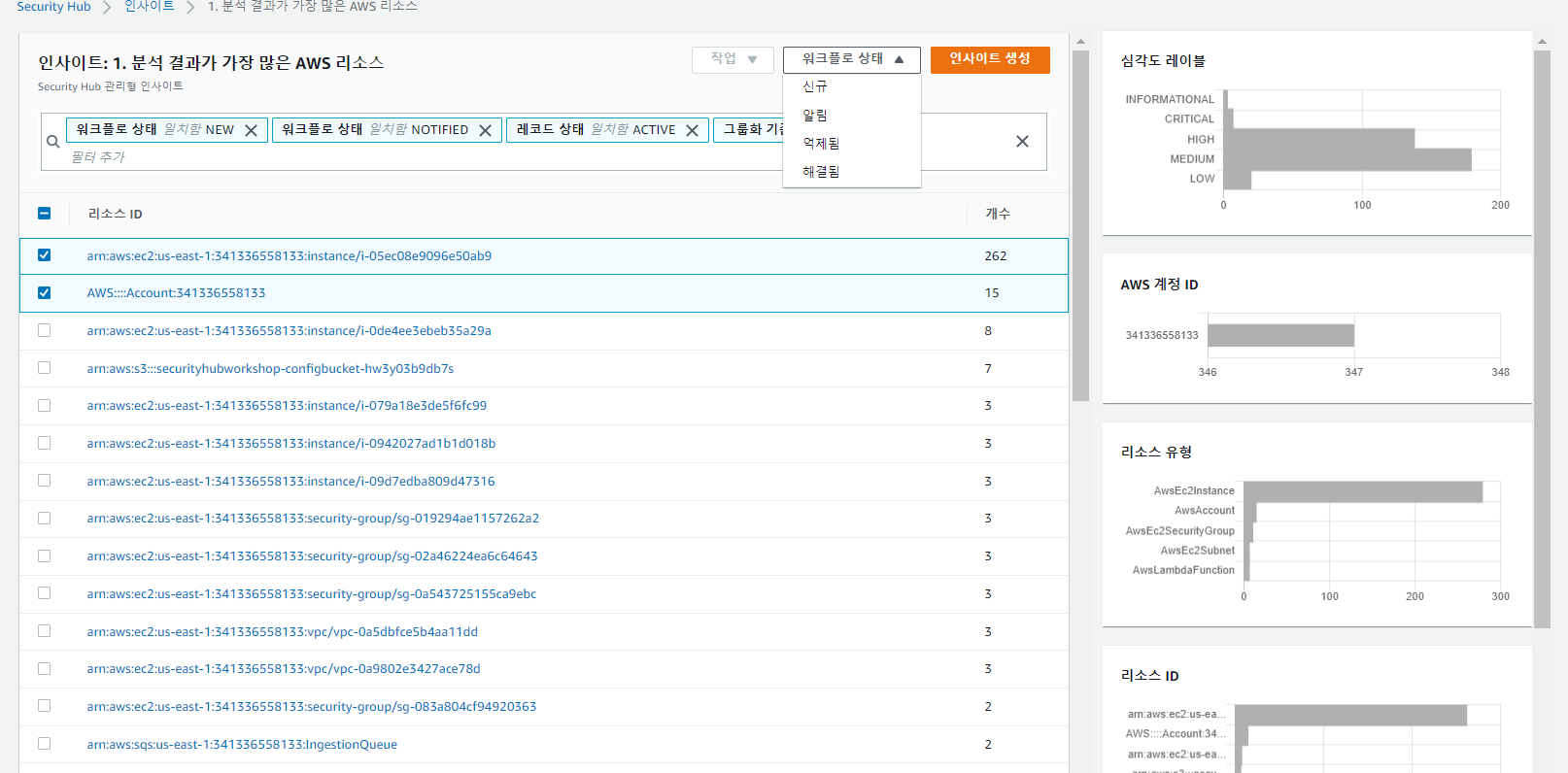

그리고 인사이트를 선택하면, 각 인사이트마다 해당하는 상세 내용을 보여준다.

어떤 리소스, 심각도, 계정 ID 등에서 규칙 미준수가 많은지 알 수 있고, 특히 각 리소스마다 새로운 이벤트인지/아닌지

워크플로 상태를 지정할 수 있다.

- 만약 이전에 확인 또는 해결된 리소스 문제일 경우 "알림" 또는 "해결됨"으로 변경하여 이력관리하기 좋은 것 같다.

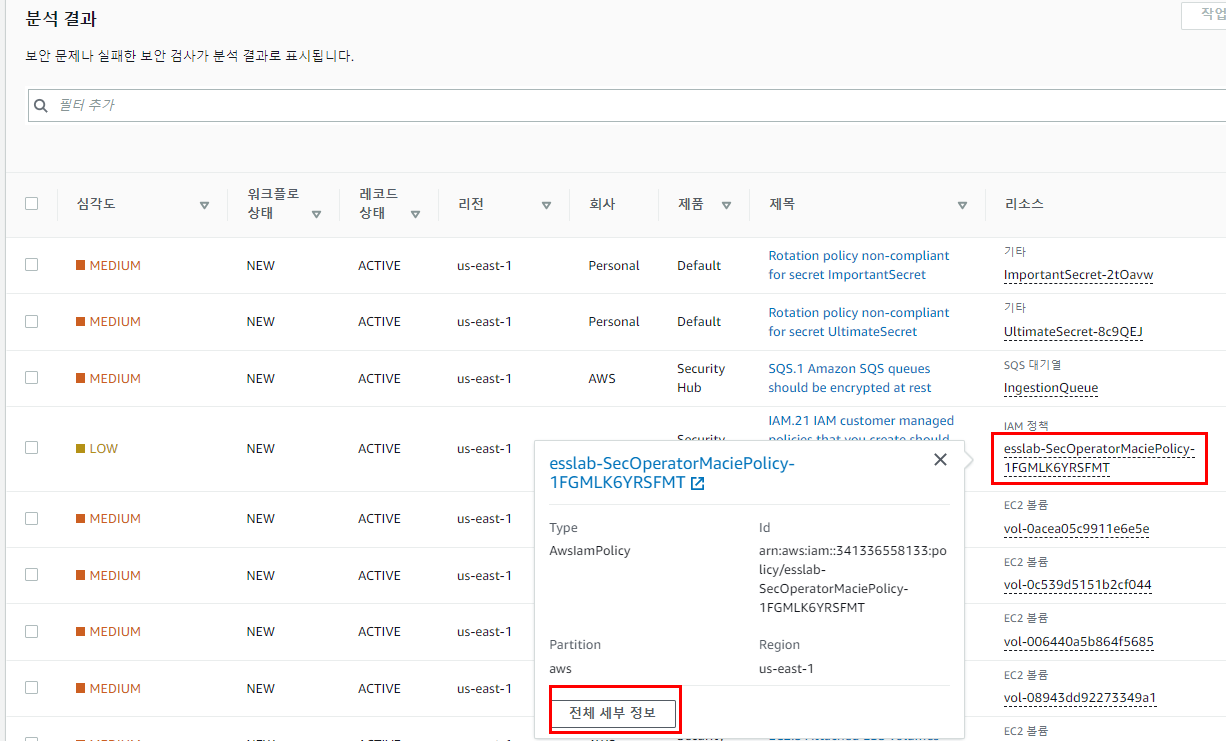

□ 분석 결과 : SecurityHub에서 가장 중요한 기능이자, 로그를 검색하는 카테고리로 보면 된다.

- 다만, 그 로그 검색이 아주 불편하다..... 매우매우.. 제발 개선좀 해주세요. 최소한 대/소문자라도..

규정 미준수한 리소르를 선택 > 전체 세부 정보를 선택하여 현재 리소스의 설정 정보를 확인할수도 있고

또는 제목을 선택할 경우, 해당 규칙에 대한 자세한 정보를 알 수 있다.

언제 점검했고 어느 제품에서 하였으며, 몇 정도의 심각도를 가지고 있는지 등등

- 상단 Fiinding ID를 선택하면 점검 내용과 결과를 JSON 형태로 볼 수 있는데,

해당 JSON으로 뭔가 자동화할 수도 있을거 같은데.. 아직은 잘 모르겠다.ㅎㅎㅎㅎ

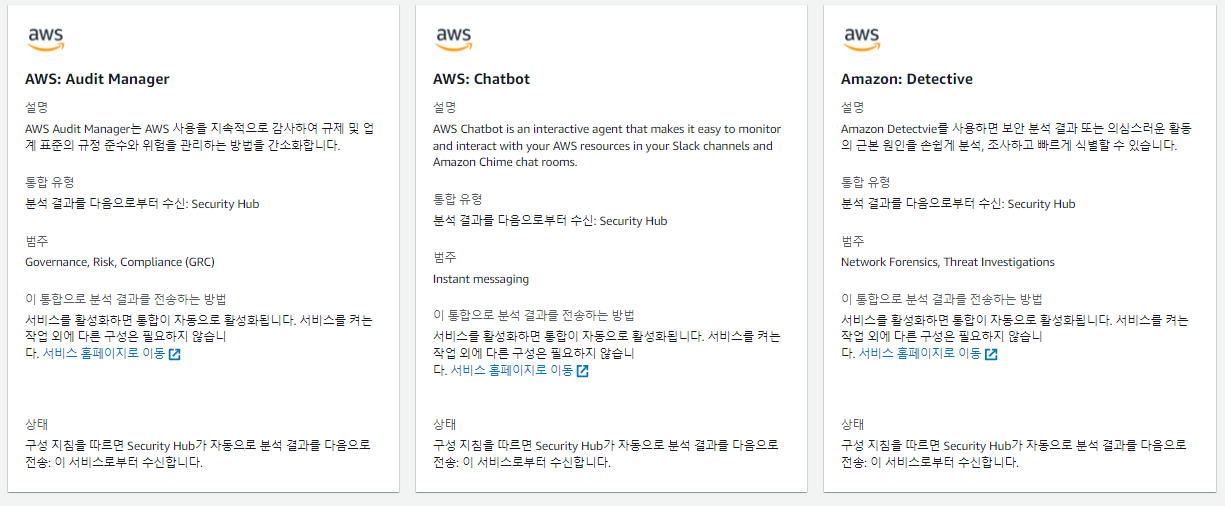

□ 통합 : SecurityHub와 통합할 수 있는 서비스를 표시해준다.

기본적으로 AWS 서비스 외 다양한 3rd 제품군이 있다.

AWS SecurityHub를 한마디로 표현하면, 다양한 서비스 로그를 취합해서 시각화해주는 대시보드 서비스이다.

각 서비스에 들어가서 리소스를 선택할 수 있지만,

전체 서비스에 발생하는 해당 리소스의 문제점 등을 한눈에 볼 수 없기 때문에 만들어진 서비스이다.

잘 사용하면 좋겠지만, 그만큼 제공해주는 정보 또한 너무 많다.

실무에서 한번 써보고 싶다 ㅜㅜ

실제로 실무에 계신분들.. SecurityHub를 어떻게 사용하나요?? 답글 좀 남겨주세요 ㅜㅜ

오늘은 이만~

'기술 이모저모 > [AWS] Workshop' 카테고리의 다른 글

| [AWS][GuardDuty] AWS Resource 위협탐지 서비스 (0) | 2022.03.01 |

|---|---|

| [AWS][Forensic][GuardDuty] 내 테스트 서버에 공격이 들어오다(2/2) (0) | 2022.03.01 |

| [AWS] Resource 과금 모니터링 방안, 새는 AWS 비용 아끼기 (0) | 2022.02.20 |

| [AWS][Config] Resource를 평가하고 모니터링하는 방법 (0) | 2022.02.17 |

| [AWS] Security Group 인바운드 정책에 보안 그룹 ID를 넣는이유 (0) | 2022.02.13 |